Cybereason:针对电信和航空航天的远程访问木马

时间:2021-10-09 10:08:09

来源:

Cybereason Nocturnus 和事件响应团队发现了一个复杂且以前未记录在案的远程访问木马 (RAT),称为 ShellClient,用于针对美国、中东、欧洲和俄罗斯的全球顶级航空航天和电信公司进行高度有针对性的网络间谍活动。

这些攻击是由一个新发现的伊朗国家资助的威胁组织实施的,该组织被称为 MalKamak,该组织至少自 2018 年以来一直在雷达下运作。

此操作已持续多年,年复一年地不断发展其恶意软件,同时成功规避大多数安全工具。ShellClient 的作者投入了大量精力,通过利用多种混淆技术并最近实施了用于命令和控制 (C2) 的 Dropbox 客户端,使其隐蔽地躲避防病毒和其他安全工具的检测,使其很难被检测到。通过研究 ShellClient 开发周期,Cybereason 研究人员能够观察 ShellClient 如何随着时间的推移从一个相当简单的反向 shell 演变为用于促进网络间谍活动的复杂 RAT。

在操作 GhostShell 中观察到的最新 ShellClient 版本遵循滥用基于云的存储服务的趋势 - 在这种情况下,流行的Dropbox 服务。ShellClient 作者使用 Dropbox 窃取被盗数据并向恶意软件发送命令。由于这种策略的简单性和有效融入合法网络流量的能力,威胁行为者越来越多地采用这种策略。最终,这一发现告诉研究人员许多有关的战术是先进攻击者正在使用打败的安全解决方案。

免责声明:本文版权归原作者所有,转载文章仅为传播更多信息之目的,并不代表本站赞同其观点和对其真实性负责。如有侵权行为,请第一时间联系我们修改或删除,多谢。

精彩推荐

今日要闻

经济热文

-

【转型进行时】“太行论剑”:问道山西文旅产业高质量发展(下)

2021-10-09

-

金价近6个月高:黄金金属持有弱美元,股权

2021-10-09

-

普遍约翰逊的重点是提高植物

2021-10-08

-

Sebi罚款经纪公司Anand Rathi侵犯股票货币

2021-10-08

-

被不起诉的少年给检察官来电:我要去上大学了!

2021-10-08

-

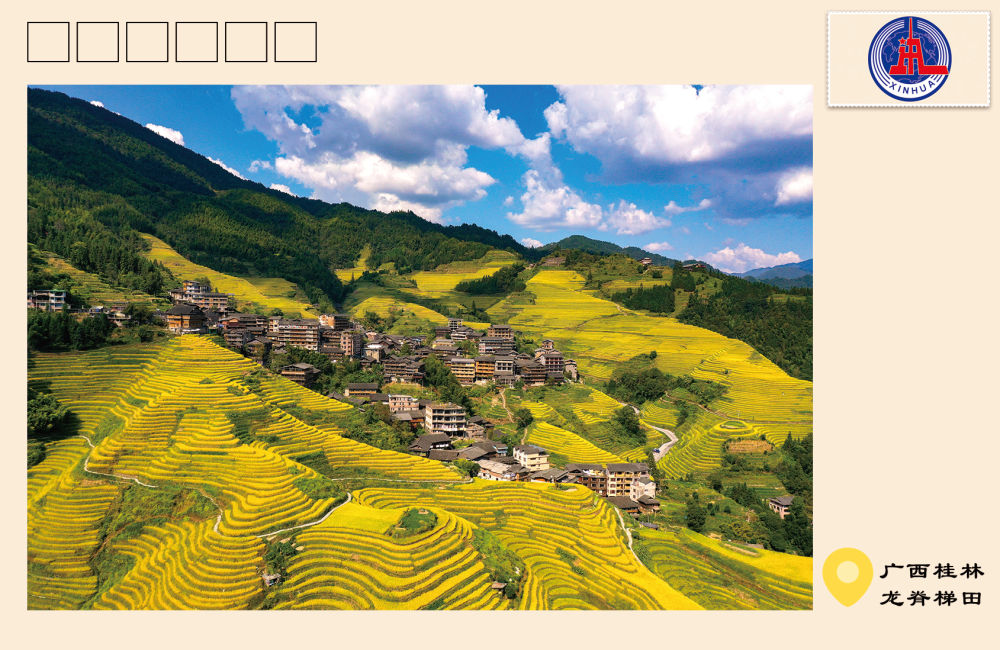

送你20张国庆明信片,看祖国大好河山

2021-10-08

-

Andhra Bank Q2净亏损扩大到434crore

2021-10-08